Sicurezza Informatica

Sicurezza Informatica

Prodotti all'avanguardia di aziende leader nel settore.

Soluzioni software

Soluzioni software

Soluzioni software CRM ed E-Commerce

Internet Service Provider

Internet Service Provider

Servizi Internet Professionali, registrazione domini, server dedicati

Consulenza Informatica

Consulenza IT

Un team di esperti sempre pronto ad ascoltarti e a consigliarti.

30 anni di esperienza

I nostri

punti di forza

Perchè le aziende continuano a scegliere Teseo.it

Servizi

I nostri servizi esclusivi

Sicurezza Informatica

Abbiamo a cuore la sicurezza dei nostri clienti. Vogliamo fargli dormire sonni tranquilli.

Sicurezza Informatica

Monitoraggi continui, firewalling, antivirus, soluzioni antispam e antiphishing, backup on-site e remoti.

Leggi di piùInternet Service Provider

Siamo ISP autorizzati dal 1995, iscritti al Registro Operatori di Comunicazione n. 279 del 05/03/1997, e Registrar IT-NIC

Internet Service Provider

Registriamo domini, hosting e housing, servizi di Posta professionale.

Voglio sapere di piùHardware e Software

Forniamo Hardware e Software di marchi primari per farvi lavorare al meglio

Hardware, Software e Assistenza

Forniamo e configuriamo server, stand-alone, rack mounting, cluster e soluzioni di disaster recovery

Leggi di piùNetworking e Management

Installiamo e gestiamo reti cablate e sistemi Wi-Fi con servizi di management e telecontrollo.

Networking e Managed Services

Utilizziamo marche primarie, affidabili, prestanti e sicure. Monitoriamo e controlliamo il buon funzionamento degli apparati da remoto.

Read moreSviluppo software

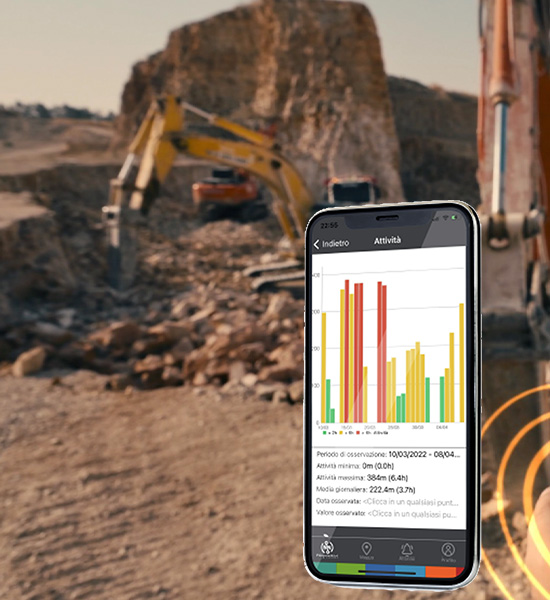

Sviluppiamo soluzioni software all'avanguardia, efficienti, utilizzando le tecnologie più moderne.

Sviluppo software

Sistemi di Customer Relationship Management (CRM), sistemi di E-Commerce complessi e integrati con software gestionali. Sviluppo di App su misura.

Voglio sapere di piùNIS2 Compliance

Al tuo fianco con consulenza, soluzioni, assessment e valutazioni della postura informatica secondo la normativa in vigore.

GDPR Compliance

Analisi dei flussi che coinvolgono dati personali, stesura del PIA (Privacy Impact Assessment), del registro trattamenti, assunzione di incarico DPO esterno.

Read moreCasi di studio

Alcuni dei casi tipici che la nostra organizzazione ha incontrato e ha risolto brillantemente, con soddisfazione del cliente. Clicca su ognuna delle immagini per conoscere di più.

Il nostro metodo di lavoro

Analisi

Un team di professionisti ascolta le vostre esigenze ed effettua una analisi accurata dei problemi, concordando la migliore soluzione, bilanciando efficienza, semplicità e costi.

Progettazione e prototipazione

Progettiamo la soluzione, e vi presentiamo prototipi e mock-up interattivii che possano rendere l'idea finale della soluzione prima della sua realizzazione.

Sviluppo della soluzione

Utilizzando piattaforme consolidate, sicure ed efficienti per l'erogazione on-cloud, sviluppiamo il software rispettando la pianificazione concordata con voi.

Go-Live

La soluzione, pubblicata on-cloud, viene resa disponibile per l'uso, monitorando efficienza, sicurezza aderenza alle aspettative, rispetto delle funzionalità concordate

Miglioramento continuo

Durante il ciclo di vita, il software viene continuamente migliorato, reso più efficiente, adeguato alle vostre nuove esigenze

Il nostro blog

Compliance NIS2: tutto sotto controllo, in un'unica piattaforma. Gestisci asset, rischi, vulnerabilità, documentazione e audit da un

La direttiva sui sistemi di rete e di informazione 2 (NIS 2) è una pietra angolare della

Con gli attacchi di "Scamming" (="truffa" n.d.tr.), i cyber-criminali usano schemi fraudolenti per frodare le loro vittime

Negli attacchi di phishing i criminali informatici cercano di ottenere informazioni riservate per un utilizzo fraudolento, come

La "Data Exfiltration" è il trasferimento non autorizzato di dati da un computer o da un altro

I criminali informatici utilizzano la posta elettronica per consegnare documenti contenenti software dannoso, noto anche come MALWARE.

Lo SPAM Lo spam è un messaggio di posta elettronica di massa non richiesto, noto anche come

Abbiamo il piacere di lavorare con